Die Digitalisierung hat uns mit Beginn des 21. Jahrhunderts in unserem privaten und beruflichen Leben eine Vielzahl neuer Möglichkeiten eröffnet. Durch Smartwatches, Fitnesstracker oder Sprachassistenten sind digitale Informations- und Kommunikationstechnologien wesentlicher Bestandteil unseres privaten und beruflichen Lebens geworden. Entwicklungen wie das Internet der Dinge, Automotive IT oder die Fortschritte im Bereich Künstlicher Intelligenz sind treibende Themen, die unseren Alltag und das wirtschaftliche Leben weiter verändern werden.

Die Covid-19-Pandemie hat die Digitalisierung beschleunigt und wirkt derzeit als zusätzlicher Katalysator. So zwang die Krise auch die letzten zögerlichen Bereiche unserer Gesellschaft, die digitale Welt für sich zu erschließen. Durch den Lockdown und der damit verbundenen notwendigen Reduzierung persönlicher Kontakte auf ein absolutes Minimum, erlaubte uns erst die digitale Welt, unseren Berufsalltag aus dem Homeoffice heraus zu bewältigen, unseren Schülern über digitale Angebote Wissen zu vermitteln und Kranke durch Online-Sprechstunden aus der Ferne medizinische Beratung zukommen zu lassen.

Und die Krise zeigte nicht zuletzt auch der öffentlichen Verwaltung auf, „was alles geht, wenn es nur muss“. Wir im Bundeskriminalamt waren, was das Thema Homeoffice angeht, vorher bereits gut aufgestellt und haben die Krise genutzt, um hier noch besser zu werden, wo es eben geht. Denn manchmal ist und bleibt Polizeiarbeit auch ganz analog – beispielsweise im Bereich des Personenschutzes, bei einer Durchsuchung oder dem Verhör eines Beschuldigten.

Kurzum: Die digitale Welt war und ist derzeit eine der wichtigsten Säulen, die es uns ermöglicht, das private, öffentliche und das Wirtschaftsleben am Laufen zu halten und gleichzeitig die notwendigen Hygienemaßnahmen zur Eindämmung der Pandemie umzusetzen.

Aus allen digitalen Errungenschaften resultieren aber gleichzeitig auch umfangreiche kriminelle Nutzungsmöglichkeiten. Schwachstellen können und werden durch Cyberkriminelle missbraucht. Da die digitale Welt unsere gesamte Gesellschaft abbildet, kann auch jeder Teil der Bevölkerung zur Zielscheibe der Cyberkriminellen werden – Privatpersonen genauso wie Unternehmen, öffentliche Einrichtungen und kritische Infrastrukturen.

Nach einem Jahr des Lebens und Arbeitens zu Zeiten der Covid-19-Pandemie zeigt sich hierbei deutlich: Die Täter betreten keine völlig neuen Wege, vielmehr greifen sie auf eine hohe Bandbreite bereits in der Underground Economy etablierter digitaler Angriffswerkzeuge und Modi Operandi zurück und kombinieren diese mit der Thematik der Pandemie.

Als Bundeskriminalamt beobachten wir derzeit insbesondere drei dominierende Angriffstrends der Cyberkriminellen: DDoS-Angriffe auf Webpräsenzen, Phishing und Fake-Webseiten unter Nutzung des Covid-19-Narratives und Ransomware Angriffe auf Kritische Infrastrukturen und das Gesundheitswesen.

Datennetze im Dauerstress

Im Zuge der Covid-19-Pandemie wurden die Datennetze der Provider verstärkt durch Firmen zur Aufrechterhaltung der Arbeitsfähigkeit innerhalb des Unternehmens und Abwicklung der Kundenkommunikation genutzt. Bereits kurz nach Einstufung der Covid-19-Krise als globale Pandemie im März 2020 durch die WHO verzeichnete allein der deutsche Internetknoten DE-CIX in Frankfurt am Main einen Anstieg von 10 % der durchfließenden Datenmenge gegenüber dem Vorjahr.

Mit Inkrafttreten der bundesweiten Arbeitsschutzverordnung am 27. Januar 2021 werden Arbeitgeber nun zusätzlich für die Dauer der Pandemie gesetzlich verpflichtet, ihren Mitarbeitern das Arbeiten im Homeoffice aktiv zu ermöglichen. Dies wird zwangsläufig die Arbeitswelt weiter in die heimischen vier Wände verlagern und die Belastung der deutschen Datennetze zusätzlich erhöhen.

Auch wenn ein Engpass bei den Providern aufgrund ausreichender Reservekapazitäten wohl nicht zu erwarten ist, entwickelt sich ein störungsfrei funktionierendes Datennetz und die Erreichbarkeit der daran angeschlossenen Unternehmen, Institutionen und Bürger zunehmend zu „dem erfolgskritischen Faktor“ einer funktionierenden deutschen Gesellschaft und somit zu einem der attraktivsten Angriffsziele für Cyberkriminelle.

Als Bundeskriminalamt stellen wir seit Anfang des Jahres 2021 zusammen mit unseren Kooperationspartnern im German Competence Centre against Cybercrime e. V. (G4C), einen signifikanten Anstieg der Quantität und Qualität krimineller Cyberattacken auf deutsche Datennetze fest. Über große, zum Teil die Welt umspannende Netzwerke kompromittierter Computersysteme (Bot-Netze) attackieren die Cyberkriminellen durch sogenannte Distributed Denial of Service (DDoS)-Angriffe die öffentlich zugänglichen Webpräsenzen, Remote-Zugänge oder Server der Opfer mit massenhaft automatisierten Abfragen.

Das Ziel der Cyberkriminellen ist es, die Online-Zugänge zu überlasten und in der Konsequenz Firmen, Banken, Behörden oder Gesundheitseinrichtungen für die Kunden- und Mitarbeiterschaft digital unzugänglich zu machen. Die Cyberkriminellen routen hierbei ihre Angriffe zunehmend über IoT-Geräte oder Cloud-Server, um die Bandbreite und Schlagkraft zusätzlich zu erhöhen. Auch stellen wir fest, dass die Cyberkriminellen immer häufiger versuchen, die Verunsicherung der Opfer während eines Angriffs auszunutzen und sich so parallel zur stattfindenden DDoS-Attacke unbemerkt Zugang zu dem Netzwerk des Opfers und den darin liegenden Daten zu verschaffen.

Die Beweggründe der Cyberkriminellen sind hierbei vielfältig und reichen von der Schädigung der geschäftlichen Konkurrenz über politischen Antrieb bis hin zu rein monetären Interessen. Bei Letzterem erpressen die Täter meist Zahlungen in Form von Bitcoins von dem attackierten Opfer, bevor sie ihre großvolumigen DDoS-Attacken einstellen.

Unabhängig der Beweggründe entstehen durch DDoS-Angriffe auf unsere Datennetze Ausfälle in Geschäftsabläufen, Einbrüche von Verkaufszahlen mit teilweise erheblichen wirtschaftlichen Schäden für ein Unternehmen und nicht zuletzt Vertrauensverluste der Menschen in die Integrität unserer derzeit dringend benötigten digitalen Welt.

Covid-19-Narrativ — Phishing-Emails und Fake-Webseiten in neuem Gewand

Wohingegen DDoS-Angriffe meist aggressiv und öffentlichkeitswirksam durch die Täter inszeniert werden, agieren Hersteller und Vertreiber von Schadprogrammen und Fake-Webseiten im Verborgenen und hoffen hierdurch unbemerkt Daten der Betroffenen für spätere Betrugshandlungen zu erlangen.

Im Rahmen der in den letzten Jahren beim Bundeskriminalamt geführten Ermittlungsverfahren haben wir festgestellt, dass entgegen der noch bis etwa 2015 typischen Begehung von Cybercrime-Straftaten durch mehr oder weniger geschlossene Tätergruppen, sich zwischenzeitlich eine Dienstleistungsindustrie herausgebildet hat, die Cyberstraftaten für Kriminelle global verfügbar auf Marktplätzen im Internet anbietet. Wir sprechen hier von „Cybercrime-as-a-Service“.

Dieser Markt professionalisiert sich zunehmend und war bereits schnell nach Beginn der Covid-19-Pandemie in der Lage, die angebotenen Produkte und Dienstleistungen an die neuen gesellschaftlichen Umstände anzupassen.

So beobachten wir seit Beginn der Covid-19-Pandemie weltweit eine Vielzahl von auf die Krise maßgeschneiderten Fake-Webseiten sowie Spam- und Phishing-Kampagnen. Allein für das erste Quartal 2020 ließen sich bereits über 116.000 neu registrierte Webseiten sowie ca. 240 Millionen Spam-Emails pro Woche mit Covid-19-Bezug feststellen.

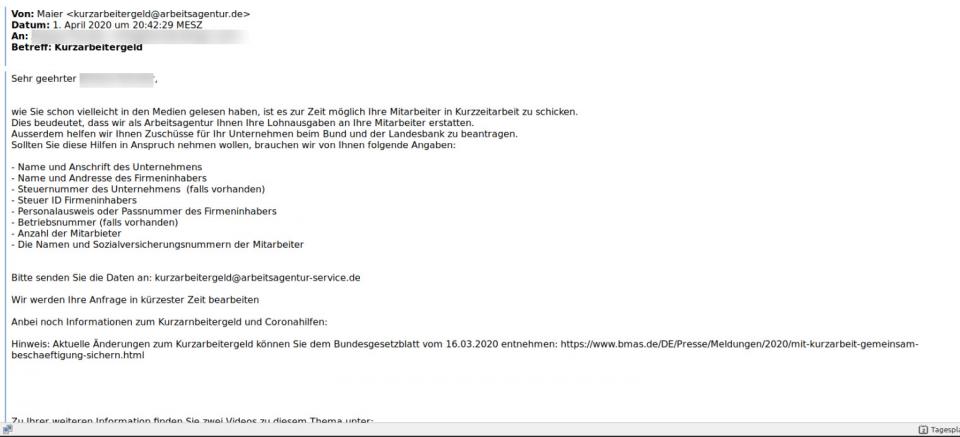

Dabei zielen die Cyberkriminellen darauf, die vermeintliche Verunsicherung und Notlage der Bevölkerung auszunutzen und über vertrauenserweckende und auf die Zielgruppe maßgeschneiderte Webseiten oder E-Mails die Opfer zur Angabe persönlicher Daten wie z. B. Bankverbindungen oder zum Öffnen infizierter Dateianhänge zu verleiten.

Um die Glaubwürdigkeit zu verstärken, nutzen die Täter für Attacken über Fake-Webseiten auf deutsche Bürger hierbei in der Regel Nachbildungen bereits existierender Internetseiten der Bundes- und Landesregierungen für Covid-19-Soforthilfemaßnahmen oder erfinden zum Teil sogar neue Behörden.

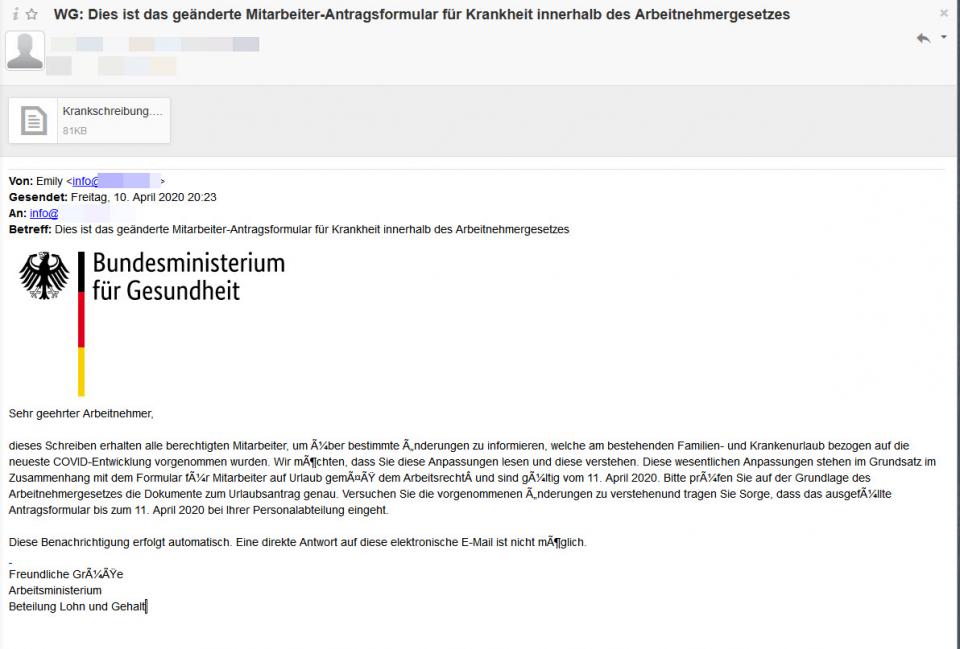

Für Attacken über betrügerische Phishing- und Spam-Emails nutzen die Täter als vermeintlichen Absender meist die zur Bewältigung der Covid-19-Pandemie verstärkt aktiven Behörden (WHO, Gesundheitsministerium etc.), Dienstleister (Paket- und Lieferdienste) oder als vertrauenswürdig geltende Berufsgruppen (Ärzte und Virologen).

Behördenmitarbeiter sollen insbesondere über Anträge für „Familien- und Krankenurlaub“ mit dem Bundesgesundheitsministerium als angeblichen Absender zur Eingabe ihrer privaten Daten oder zum Öffnen von E-Mail-Anhängen bewogen werden.

Besonders perfide: Da die Covid-19-Pandemie uns alle betrifft, ist auch das Covid-19-Narrativ bei all diesen Zielgruppen gleichsam wirkungsvoll und erfolgreich.

Kritische Infrastrukturen des Gesundheitswesens – Beliebtes Ziel von Ransomware

Neben den Datennetzen und Daten der Bevölkerung sind von jeher insbesondere die Kritischen Infrastrukturen, das institutionelle „zentrale Nervensystem“ unserer Gesellschaft, Ziel der Cyberkriminellen. Während der Covid-19-Pandemie hat sich dieser Trend weiter verschärft und zum Teil auf Unternehmen und Behörden des Gesundheitswesens, welche an der Bekämpfung von Covid-19-Pandemie beteiligt sind, fokussiert. Das in diesem Zusammenhang am häufigsten genutzte Angriffswerkzeug der Cyberkriminellen und gleichzeitig die größte Bedrohung war und ist Ransomware.

Bei Ransomware handelt es sich um eine spezielle Form der Schadsoftware, die durch die Kriminellen insbesondere für digitale Erpressung von Unternehmen, Behörden und andere Institutionen genutzt wird. Sobald Ransomware erfolgreich im Netzwerk des Unternehmens oder der Behörde eingeschleust wurde, beginnt dieses die Systeme auszukundschaften und ab einem Tag X kritische Teile der Systeme des Opfers zu verschlüsseln. Ransomware ermöglicht in der Folge den Tätern Lösegeld vom Opfer zu erpressen, bevor diese die Systeme wieder entschlüsseln. Während der Pandemie war gerade für skrupellose Cyberkriminelle diese Art des Angriffes attraktiv, da die Aufrechterhaltung des Dienstbetriebes der Kritischen Infrastrukturen und die ohnehin bereits hohe Belastung der Unternehmen und Behörden aus Täterperspektive potenziell höhere Lösegeldforderungen ermöglichte und die schnellere Bereitschaft der Opfer zu zahlen herstellte.

Verschärft wurde dieser typische Modus Operandi zudem durch die Cyberkriminellen nicht selten um eine weitere Facette, das sogenannte Double Extortion. Dabei verschlüsseln Ransomware-Akteure nicht mehr nur die IT-Systeme ihrer Ziele, sondern leiten vor der Kryptierung sensible Daten aus, um das Opfer mit der Veröffentlichung der Daten zusätzlich unter Druck zu setzen. Dies schafft den Cyberkriminellen etwa bei sensiblen Patientendaten oder Forschungsergebnissen für Impfstoffe eine potenziell noch wirkungsvollere Drohkulisse.

Welchen Schaden Ransomware anrichten kann, zeigte spätestens der erfolgreiche Angriff von WannaCry im Jahr 2017, bei dem weite Teile des britischen Gesundheitssystems beeinträchtigt wurden. Eine gute Nachricht daher: Bisher sind den Cyberkriminellen in Deutschland keine Angriffe gelungen, die zu schwerwiegenden Ausfällen Kritischer Infrastrukturen führten!

Resümee und Ausblick

Im Covid-19-Jahr 2020 war das Gefahrenpotential von Cybercrime aufgrund von Ransomware, Phishing-Emails, Fake-Webseiten, DDoS-Angriffen und einer Dienstleistungsindustrie, die immer neue, auf die Krise maßgeschneidert Angriffswerkzeuge hervorbringt, als besonders hoch einzustufen.

Die globale Covid-19-Pandemie ist noch nicht überstanden und auch für das begonnene Jahr 2021 müssen wir weiterhin von einer fortgesetzt hohen Bedrohungslage für Deutschland ausgehen. Das Bundeskriminalamt und weitere Sicherheitsbehörden geben daher regelmäßig Warnmeldungen, Sonderauswertungen und Handlungsempfehlungen heraus, um die Bevölkerung und deren Institutionen schnell über neue Gefahren zu informieren und zu sensibilisieren.

Eine weitere Antwort des Bundeskriminalamtes auf die zunehmende Bedrohung unserer digitalen Welt war die Stärkung der Cybercrimebekämpfung mit der Einrichtung der Abteilung Cybercrime (CC) im April 2020. Die Abteilung Cybercrime bündelt und forciert seit ihrer Gründung die polizeiliche Expertise in diesem Phänomenbereich, unterstützt insbesondere die Sicherheitsbehörden des Bundes und der Länder im Rahmen der Zentralstellenfunktion und führt gleichzeitig eigene hochtechnische Ermittlungsverfahren gegen weltweit agierende Cyberkriminelle. Dass die Bündelung von Expertise im Bereich Cybercrime der richtige Weg ist, zeigen erste öffentlichkeitswirksame Erfolge, wie die internationale Zerschlagung der Emotet-Infrastruktur im Januar 2021 - einer der gefährlichsten Schadsoftwaren weltweit.

Da in unserer digitalen Welt jedoch jeder zur Zielscheibe von Cyberkriminellen werden kann, können wir auch nur gemeinsam als Gesellschaft Cybercrime effektiv bekämpfen und erfolgreiche Attacken verhindern. Einer proaktiven Lagebeobachtung und konsequentes Handeln der Sicherheitsbehörden sowie eine enge Zusammenarbeit von Behörden und Wirtschaft kommt in diesem Zusammenhang weiterhin eine herausragende Bedeutung zu. Bleiben Sie also wachsam, wir sind es auch!

Die Literatur liegt beim Verfasser.

Crisis Prevention 1/2021

Carsten Meywirth

Leiter Abteilung Cybercrime

Bundeskriminalamt