Sicherheitsaspekte von verlegefähiger Breitband-Funktechnik

Jens Elsner

Die Nutzung von breitbandigen Kommunikationsdiensten in Großschadenslagen und Krisensituationen ermöglicht die schnelle und effiziente Beurteilung der Situation in einem Lagezentrum. Steht die Kommunikationsinfrastruktur jedoch nicht zur Verfügung und wird durch ad-hoc-Netze ersetzt, ergeben sich schnell sicherheitsrelevante Fragestellungen. Dies gilt insbesondere sobald diese Netze den Zugang zu Behördennetzen ermöglichen. Die Übertragung der Daten sowie die Zugangskontrolle zu diesem Netz muss in einer unübersichtlichen Großschadenslange verlässlich funktionieren. Während im Regelbetrieb der Zugang und die Verteilung von Passwörtern, Verschlüsselungs-Keys etc. gut kontrolliert werden können, ist dies bei verlegefähiger Kommunikationstechnik nicht immer der Fall und, wie gezeigt wird, in vielen Fällen auch nicht zwingend notwendig. Dieser Artikel beschreibt die sicherheitsrelevanten Aspekte und zeigt Lösungen auf.

Eigenschaften eines ad-hoc-IP-Mesh-Netzes

IP-Mesh-Netze können jederzeit, überall und ohne Planung in kürzester Zeit in Betrieb genommen werden. Die Knoten werden im Regelfall von einer IT-Abteilung vorkonfiguriert, so dass Daten für DHCP- & DNS Server, Gateways, Kryptoschlüssel, etc. im Einsatz bereits in den Geräten eingetragen sind. Die einzelnen Knoten verbinden sich automatisch, bauen selbständig ein Routing zwischen den Knoten auf und ermöglichen den Betrieb eines autarken IP-Netzes ohne Zutun eines Administrators.

In einem Firmennetz, dessen Zugang durch User-Accounts mit Zugangspasswörtern gesichert ist, werden diese durch eine zentrale IT-Abteilung vergeben und verwaltet. In einem ad-hoc-Szenario mit unbekannten Usern ist dies nicht möglich. IP-Mesh-Netze stellen eine transparente Transportschicht zur Verfügung und ermöglichen die einfache Verbindung der angeschlossenen Geräte untereinander bzw. die Verbindung zu Datenbanken oder Applikationsservern.

Trotz dieser Flexibilität müssen keine Abstriche in Punkto Sicherheit gemacht werden. Die Funkkommunikation zwischen den Knoten ist über eine IPSec Verschlüsselung abgesichert und somit gegen ein Abhören geschützt. Für den eigentlichen Betrieb des Netzes müssen keine Zugangs- oder Admin-Passwörter ausgegeben werden. Dadurch besteht keine Gefahr, dass diese im Einsatz in unbefugte Hände gelangen und die Sicherheit kompromittiert werden können.

Der physikalische Zugang der Nutzer erfolgt kabelgebunden über ein LAN oder mobil über ein passwortgeschütztes WLAN. Beide Zugangsarten ermöglichen einen sicheren Zugang. Die WLAN-fähigen Endgeräte sind auch hier von einer IT-Abteilung vorkonfiguriert und Passwörter müssen nicht ausgegeben werden. Lediglich in einem ad-hoc-Szenario mit unbekannten Usern muss vor Ort die Verteilung des WLAN-Schlüssel organisiert werden.

SIM-Karten basierte Sicherheit in verlegefähigen LTE- Netzen

Die Nutzung von verlegefähiger LTE-Technik ermöglicht die Nutzung einer SIM-Karten-basierten Zugangskontrolle und Verschlüsselung, wie sie aus öffentlichen Netzen bekannt ist. Ohne eine registrierte SIM-Karte ist kein Zugang zum Netz möglich. Die Verschlüsselung auf der Funkstrecke erfolgt unter Nutzung von Kryptodaten auf der SIM-Karte. Diese Schlüssel sind im Netz bekannt und werden dort im HSS (Home Subscriber Server), der Teilnehmerdatenbank im Mobilfunknetz, hinterlegt. Eine Besonderheit der verlegefähigen LTE-Technik ist ein eigener HSS, der den autonomen und gesicherten Betrieb des Netzes ermöglicht. Die SIM-Karten und das HSS werden einmalig konfiguriert und stehen im Einsatzfall sofort zur Verfügung. Eine Eingabe von Passwörtern oder Zugangscodes ist nicht nötig. Lediglich die Ausgabe der SIM-Karten muss organisiert werden.

Zugang zu Behördennetzen

Es wurde gezeigt, dass ad-hoc IP-Mesh- und verlegefähige LTE-Netze hinreichende Sicherheits- und Verschlüsselungsmechanismen bieten, um sowohl Datenintegrität als auch Zugangskontrolle zu gewährleisten. Der überwiegende Teil der Einsätze erfordert jedoch eine Verbindung vom Einsatzraum in das Internet oder eine gesicherte Verbindung zu einer zentralen Leitstelle oder Lagezentrum innerhalb eines Behördennetzes. Dabei müssen sowohl Daten verschlüsselt übertragen werden als auch der Zugang zu Daten- und Applikationsservern kontrolliert werden.

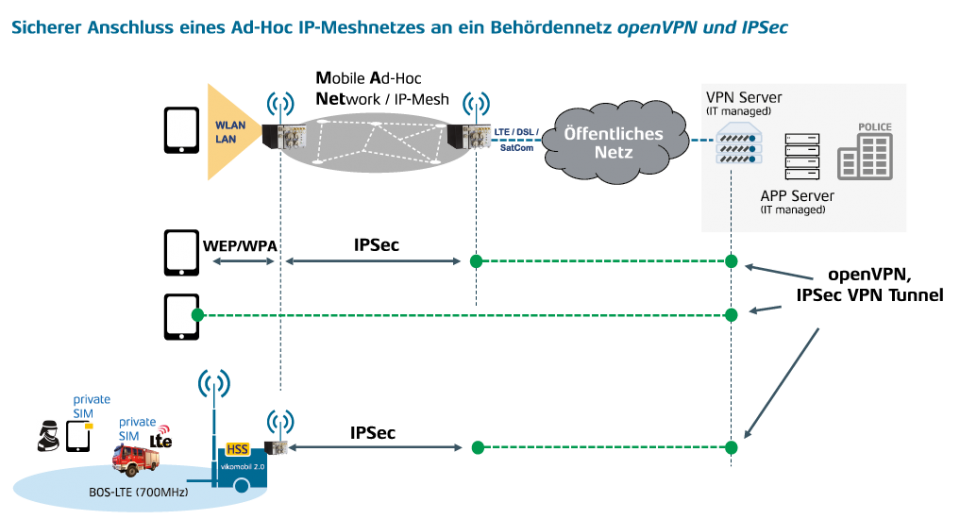

Muss ein Remote-Zugang zu einem Behördennetz hergestellt werden, so ist dies mit überschaubarem Aufwand möglich. Abbildung 1 zeigt an drei Beispielen, wie dies über ein VPN realisiert werden kann. Bekannt von Telearbeitsplätzen im Homeoffice oder als Remote-Zugriff bei Dienstreisen, nutzen auch mobile ad-hoc-Netze vpn-Technologie, basierend auf dem openVPN oder IPSec Standard.

Im einfachsten Fall dient einer der Knoten im ad-hoc-Netz als Gateway an das öffentliche Netz. Dieser Knoten baut eine VPN-Verbindung auf und stellt damit einen gesicherten Tunnel in das Behördennetz zur Verfügung. Die notwendigen Zugangsdaten sind bereits im System vorkonfiguriert und im Einsatz wird die Verbindung automatisch aufgebaut.

Diese Konfiguration ermöglicht allen an das ad-hoc-Netz angeschlossenen Teilnehmern den Zugang zum Behördennetz. Ist jedoch eine individuelle Zugangskontrolle nötig, muss ein VPN-Client auf dem User-Terminal zur Verfügung stehen. Die dazu notwendige VPN-Client SW ist auf vielen PCs im Behördenumfeld bereits im Einsatz. Das ad-hoc-Netz ist in diesem Fall ein Remote-Zugang zum Internet, die Konnektivität in das Behördennetz wird dabei durch die VPN-Lösung zur Verfügung gestellt.

Im dritten Szenario wird zusätzlich eine verlegefähige LTE-Zelle benutzt. Durch die Verwendung von SIM-Karten ist bereits der Zugang zu diesem Netz kontrolliert. Im Beispiel ist das LTE-Netz über ein ad-hoc-Netz mit dem öffentlichen Netz verbunden. Der Gateway-Knoten im ad-hoc-Netz ist wiederum als VPN-Client vorkonfiguriert und baut selbständig einen VPN-Tunnel in das Behördennetz auf. Auch hier ist es möglich den VPN-Client auf den individuellen Endgeräten der Nutzer zu installieren.

Flexibles eSIM-Management

Eine SIM-Karte ermöglicht einen einfachen und schnellen Netzzugang und eine Zugangskontrolle. In einem Katastrophenszenario ist aber unbekannt, welche Einsatzkräfte vor Ort eingesetzt werden. Die Ausgabe von Tausenden SIM-Karten im Vorfeld oder die Verteilung von SIM-Karten vor Ort ist umständlich. Zudem müssen vor Ort ausgegebene SIM-Karten zum Einsatzende wieder eingesammelt werden.

Die eSIM-Karten bieten hier entscheidende Vorteile. Ein eSIM-Management erlaubt es, eSIM-Profile zu erzeugen und im HSS (Teilnehmer-Datenbank) zu hinterlegen. Die eSIM-Profile für die Endgeräte können im Einsatzfall vor Ort über das WLAN in die LTE-Endgeräte heruntergeladen werden. Diese eSIM-Profile können mit einem Zeitstempel versehen werden, so dass sie nach einer vorgegebenen Zeit verfallen. Mit dieser Möglichkeit können jederzeit neue eSIM-Profile erzeugt werden, die im HSS hinterlegt werden. Auf diese Weise ist es möglich, die Anlage jederzeit an anderen Orten und mit anderen Teilnehmern zu betreiben.

(siehe Grafik)

Das beschriebene eSIM-Management verlangt die Unterstützung von eSIM-Funktionalität im Endgerät. Eine ganze Reihe von Endgeräten unterstützt diese Funktion bereits und es ist absehbar, dass neu auf den Markt kommende Smartphones, dies in naher Zukunft unterstützen werden. Schon ab Ende Q1/2022 steht die beschriebene Funktion für Demos und Vorführungen bereit.

Konkrete Ausprägung – ViCell und ViMesh

Das ViCell- und ViMesh-Portfolio der VITES GmbH verbindet verlegefähige LTE-Breitbandübertragungstechnik mit ad-hoc-IP-Mesh-Netzen und ist für Einsatzszenarien im Bereich des Katastrophenschutzes sowie für Großveranstaltungen und Sondereinsätze konzipiert. Eine vollständig integrierte und einsatzfähige Lösung steht mit dem vikomobil 2.0 zur Verfügung. An den Einsatzort gebracht kann innerhalb kürzester Zeit ein Breitbandnetz in Betrieb genommen werden. Es wird mit einer Methanol-Brennstoffzelle betrieben und ermöglicht einen autarken Betrieb über einen Zeitraum von bis zu zwei Wochen.

Crisis Prevention 4/2021

Kontakt:

VITES GmbH

Einsteinstraße 32

85521 Ottobrunn

www.vites.de

Ansprechpartner:

Jens Elsner

Tel.: 089 6088 4600

Email: info@vites-gmbh.de