Das IT-Sicherheitsgesetz ist ein Artikelgesetz, das neben dem BSI-Gesetz auch das Energiewirtschaftsgesetz, das Atomgesetz, das Telemediengesetz, das Telekommunikationsgesetz und weitere Gesetze ändert. Das IT-Sicherheitsgesetz leistet einen Beitrag dazu, die IT-Systeme und digitalen Infrastrukturen Deutschlands zu den sichersten weltweit zu machen. Die Bundesregierung hat mit der Cyber-Sicherheitsstrategie von 2016 den Fokus auf mehr Sicherheit im Cyber-Raum gelegt.

Ein Kernziel ist die Verbesserung der Sicherheit durch den Schutz von IT-Systemen und Diensten. Insbesondere im Bereich der Kritischen Infrastrukturen (KRITIS) – wie etwa Strom- und Wasserversorgung, Gesundheitswesen, Finanzwesen oder Telekommunikation – hätte ein Ausfall oder eine Beeinträchtigung der Versorgungsdienstleistungen dramatische Folgen für Wirtschaft, Staat und Gesellschaft in Deutschland.

Regelungen zur Verbesserung der Verfügbarkeit und Sicherheit der IT-Systeme, speziell im Bereich der Kritischen Infrastrukturen, sind somit ein zentraler Teil des IT-Sicherheitsgesetzes. Ziel des Gesetzes ist aber auch die Verbesserung der IT-Sicherheit bei Unternehmen und in der Bundesverwaltung sowie ein besserer Schutz der Bürgerinnen und Bürger im Internet.

Die NIS-Richtlinie (Richtlinie über Maßnahmen zur Gewährleistung einer hohen gemeinsamen Netz- und Informationssicherheit in der EU) ist ein wichtiger Schritt für mehr Cyber-Sicherheit in Europa. Die Bundesregierung hat nun die Grundlage dafür geschaffen, die europäischen Vorgaben rechtzeitig und zeitnah auch in nationales Recht umzusetzen. Dabei war die Ausgangsposition hierfür denkbar gut: In Deutschland existiert seit Juli 2015 mit dem IT-Sicherheitsgesetz bereits ein einheitlicher Rechtsrahmen für die Zusammenarbeit von Staat und Unternehmen für mehr Cyber-Sicherheit bei den Kritischen Infrastrukturen.

Es schreibt KRITIS-Betreibern vor, IT-Sicherheit nach dem „Stand der Technik“ umzusetzen und erhebliche IT-Sicherheitsvorfälle an das BSI zu melden. Der Gesetzesentwurf zur Umsetzung der NIS-Richt-linie erweitert nun die Aufsichts- und Durchsetzungsbefugnisse des BSI gegenüber KRITIS-Betreibern. Gleichzeitig wird die Zusammenarbeit zwischen den Bundesländern und dem BSI gestärkt. Das BSI hat so die Möglichkeit, Länder in Zukunft noch umfassender zu unterstützen und ihnen seine technische Expertise zur Verfügung zu stellen.

Trotz stärkerer Befugnisse wird sich das BSI dafür einsetzen, dass der im IT-Sicherheitsgesetz verankerte, mit dem UP KRITIS seit 10 Jahren gelebte kooperative, Ansatz auch bei der Umsetzung der NIS-Richtlinie weiterverfolgt wird, da die Herausforderungen nur von Staat und Wirtschaft gemeinsam angenommen werden können. Damit wird das BSI seiner Vorreiterrolle in Europa auf dem Gebiet der Cyber-Sicherheit gerecht.

Gleichzeitig ergänzt der Gesetzesentwurf das IT-Sicherheitsgesetz sinnvoll. Denn künftig sollen auch Anbieter von digitalen Diensten Mindestanforderungen und Meldepflichten unterliegen. Davon betroffen sind sowohl Online-Marktplätze und -Suchmaschinen als auch Anbieter von Cloud-Computing-Diensten. Das Bundesinnenministerium geht davon aus, dass hierzulande zwischen 500 und 1.500 Unternehmen von der Neuregelung betroffen sind. Das BSI wird künftig als Kontrollinstanz prüfen, ob sie die neuen Auflagen einhalten.

Das IT-Sicherheitsgesetz setzt unter anderem dort an, wo sich eine moderne Gesellschaft Ausfälle am wenigsten leisten kann: bei den IT-Systemen der Kritischen Infrastrukturen. Betreiber kritischer Anlagen aus den Sektoren Energie, IT und Telekommunikation, Transport und Verkehr, Gesundheit, Wasser, Ernährung sowie Finanz- und Versicherungswesen müssen künftig ein Mindestniveau an IT-Sicherheit einhalten und erhebliche IT-Störungen an das BSI melden. Zur Steigerung der Sicherheit im Internet sind darüber hinaus die Anforderungen für Telekommunikations- und Telemedienanbieter erhöht worden. Für Betreiber von Kritischen Infrastrukturen gibt es im wesentlichen fünf Neuerungen.

Das IT-Sicherheitsgesetz hat somit mehrere Adressaten:

1. Betreiber Kritischer Infrastrukturen

- werden – sofern nicht andere Spezialregelungen bestehen – verpflichtet, die für die Erbringung ihrer wichtigen Dienste erforderliche IT nach dem Stand der Technik angemessen abzusichern und diese Sicherheit mindestens alle zwei Jahre überprüfen zu lassen. Werden Sicherheitsmängel aufgedeckt, kann das BSI im Einvernehmen mit den Aufsichtsbehörden deren Beseitigung verlangen.

- können – sofern nicht andere Spezialregelungen bestehen – die Absicherung ihrer IT-Infrastruktur selbst ausgestalten, solange ihre Maßnahmen dem Stand der Technik entsprechen.

- können – sofern nicht andere Spezialregelungen bestehen – sich branchenintern zusammenfinden und branchenspezifische Sicherheitsstandards gemäß dem jeweiligen Stand der Technik erarbeiten.

- müssen dem BSI erhebliche Störungen ihrer IT melden, sofern diese Auswirkungen auf die Verfügbarkeit kritischer Dienstleistungen haben können.

2. Für Betreiber von Webangeboten wie zum Beispiel Online-Shops

- gelten ab sofort erhöhte Anforderungen an die technischen und organisatorischen Maßnahmen zum Schutz ihrer Kundendaten und der von ihnen genutzten IT-Systeme.

3. Telekommunikationsunternehmen

- sind verpflichtet, ihre Kunden zu warnen, wenn sie bemerken, dass der Anschluss des Kunden für IT-Angriffe missbraucht wird. Gleichzeitig sollen die Provider ihre Kunden auf mögliche Wege zur Beseitigung der Störung hinweisen.

- müssen IT-Sicherheitsmaßnahmen nach dem Stand der Technik nicht nur zum Schutz personenbezogener Daten, sondern auch zum Schutz vor unerlaubten Eingriffen in die Infrastruktur einsetzen und erhalten.

- müssen erhebliche IT-Sicherheitsvorfälle melden. Die bereits bestehende Meldepflicht gegenüber der Bundesnetzagentur wurde mit dem IT-Sicherheitsgesetz erweitert.

4. Das Bundesamt für Sicherheit in der Informationstechnik

- erhält erweiterte Befugnisse zur Untersuchung der Sicherheit von IT-Produkten und erweiterte Kompetenzen im Bereich der IT-Sicherheit der Bundesverwaltung.

- hat sämtliche für die Abwehr von Gefahren für die IT-Sicherheit Kritischer Infrastrukturen relevanten Informationen zu sammeln, zu bewerten und an die Betreiber sowie die zuständigen (Aufsichts-)Behörden weiterzuleiten.

- informiert in einem jährlichen Lagebericht die interessierte Öffentlichkeit über die aktuellen Gefahren für die Sicherheit in der Informations-technik und trägt so zu einer höheren Sensibilisierung für das Thema IT-Sicherheit bei.

Rechtsverordnung zur Bestimmung Kritischer Infrastrukturen im Sinne des BSIG

Regelmäßig wird die Frage gestellt, welche Unternehmen konkret zu den Betreibern einer Kritischen Infrastruktur im Sinne des IT-Sicherheitsgesetzes gehören. Diese Frage wird durch eine Rechtsverordnung geklärt (BSI-KritisV), deren erster Teil im Mai 2016 veröffentlicht wurde.

Durch die Verordnung werden Betreiber Kritischer Infrastrukturen in die Lage versetzt, anhand messbarer und nachvollziehbarer Kriterien zu prüfen, ob ihre Anlagen unter den Regelungsbereich des BSI-Gesetzes fallen. So wird etwa der Versorgungsgrad anhand von Schwellenwerten für jede Anlagenkategorie im jeweiligen KRITIS-Sektor bestimmt. Der Regelschwellenwert beträgt dabei 500 000 versorgte Personen.

Der Schwellenwert von 500 000 versorgten Menschen wurde deswegen gewählt, weil ein Ausfall oder eine Beeinträchtigung der Versorgung von 500 000 oder mehr Menschen mit einer (lebens-)wichtigen Dienstleistung (z. B. der Strom- oder Wasserversorgung) zu einer Versorgungskrise in der Bundesrepublik Deutschland führen könnte, die nicht ohne Weiteres gelöst werden kann. Ausfälle oder Beeinträchtigungen von Anlagen in dieser Größenordnung sind daher für Deutschland besonders „kritisch“ und sollen daher möglichst verhindert werden.

Beispiel: Der Durchschnittsverbrauch an Strom pro Person pro Jahr liegt in Deutschland bei 7.375kWh (einschließlich des auf die Bevölkerung umgerechneten Verbrauchs von Unternehmen). Ein Kraftwerk, das 420 MW oder mehr Netto- Nennleistung erzeugt, kann somit also rein rechnerisch 500.000 Personen versorgen und fällt damit unter die BSI-Kritisverordnung im Bereich Stromversorgung.

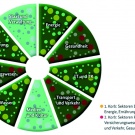

Die Verordnung bestimmt zunächst Kritische Infrastrukturen im Sinne des BSIG in den Sektoren Energie, Informationstechnik und Telekommunikation, Wasser sowie Ernährung (sogenannter Korb 1; dargestellt durch große gelbe Punkte in Abbildung 2). Mit der Veröffentlichung des zweiten Teils der Verordnung im Frühjahr 2017 wurden per Änderungsverordnung auch die Sektoren Transport und Verkehr, Gesundheit sowie Finanz- und Versicherungswesen (sogenannter Korb 2; dargestellt durch große rote Punkte in Abbildung 2), geregelt.

Sobald die Verordnung in Kraft getreten ist, haben betroffene Unternehmen zwei Jahre Zeit, die für die Erbringung ihrer wichtigen Dienste erforderliche IT nach dem Stand der Technik angemessen abzusichern und – sofern nicht andere Spezialregelungen bestehen – diese Sicherheit alle zwei Jahre nachzuweisen.

Binnen sechs Monaten, nach Inkrafttreten der Rechtsverordnung, müssen sie zudem dem BSI eine Kontaktstelle für Meldungen von IT-Störungen benennen. Diese Kontaktstelle muss rund um die Uhr erreichbar sein.

Crisis Prevention 3/2018

Schutz Kritischer Infrastrukturen durch IT-Sicherheitsgesetz und UP KRITIS, BSI, Bonn 2017, www.bsi.bund.de